Cybersécurité • Observabilité

Objectif

Mettre en place un honeypot simple pour observer les scans/attaques (paths, payloads, user-agents), détecter des patterns (SQLi, XSS, LFI/RFI, traversal, XXE) et obtenir des indicateurs actionnables.

Fonctionnalités validées

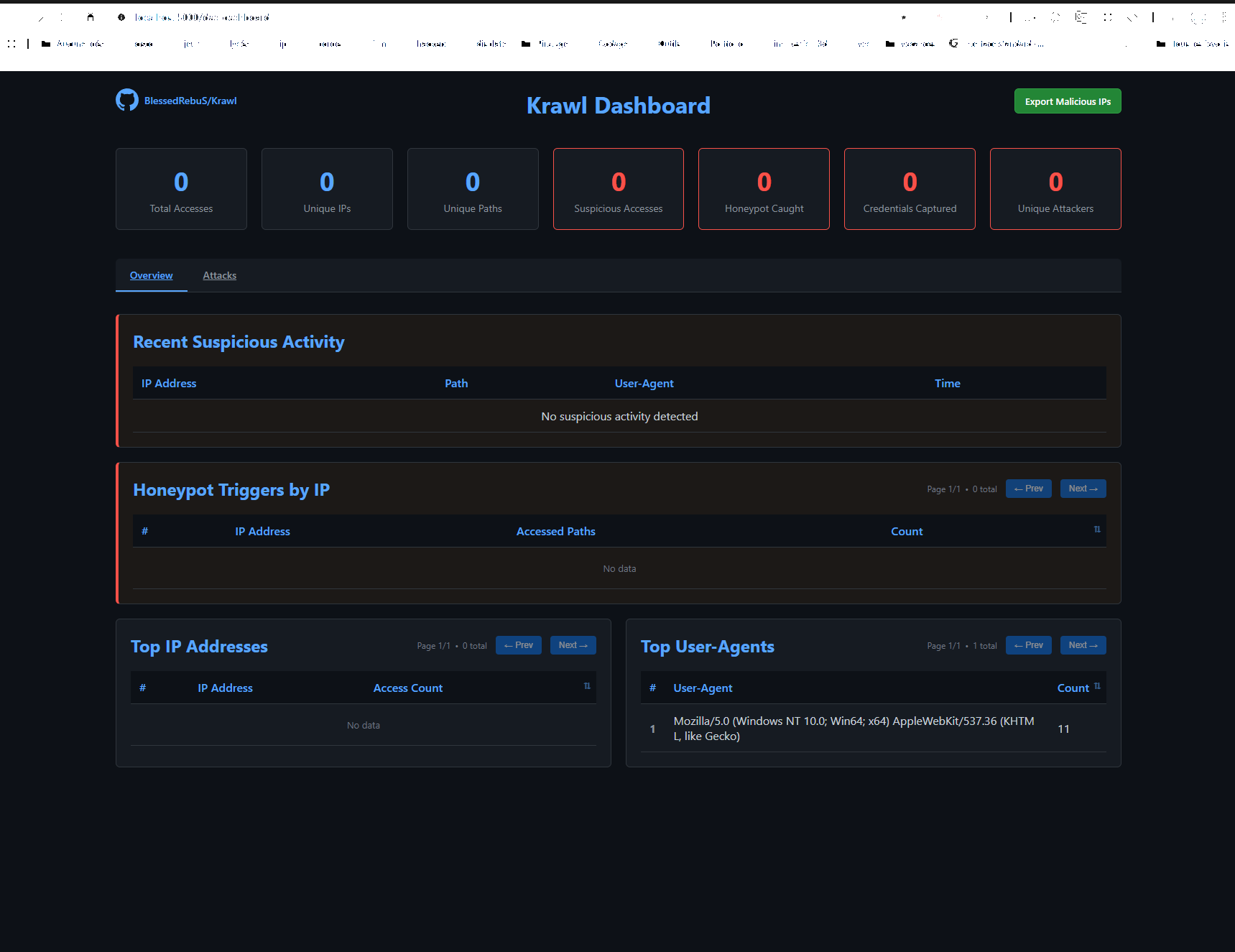

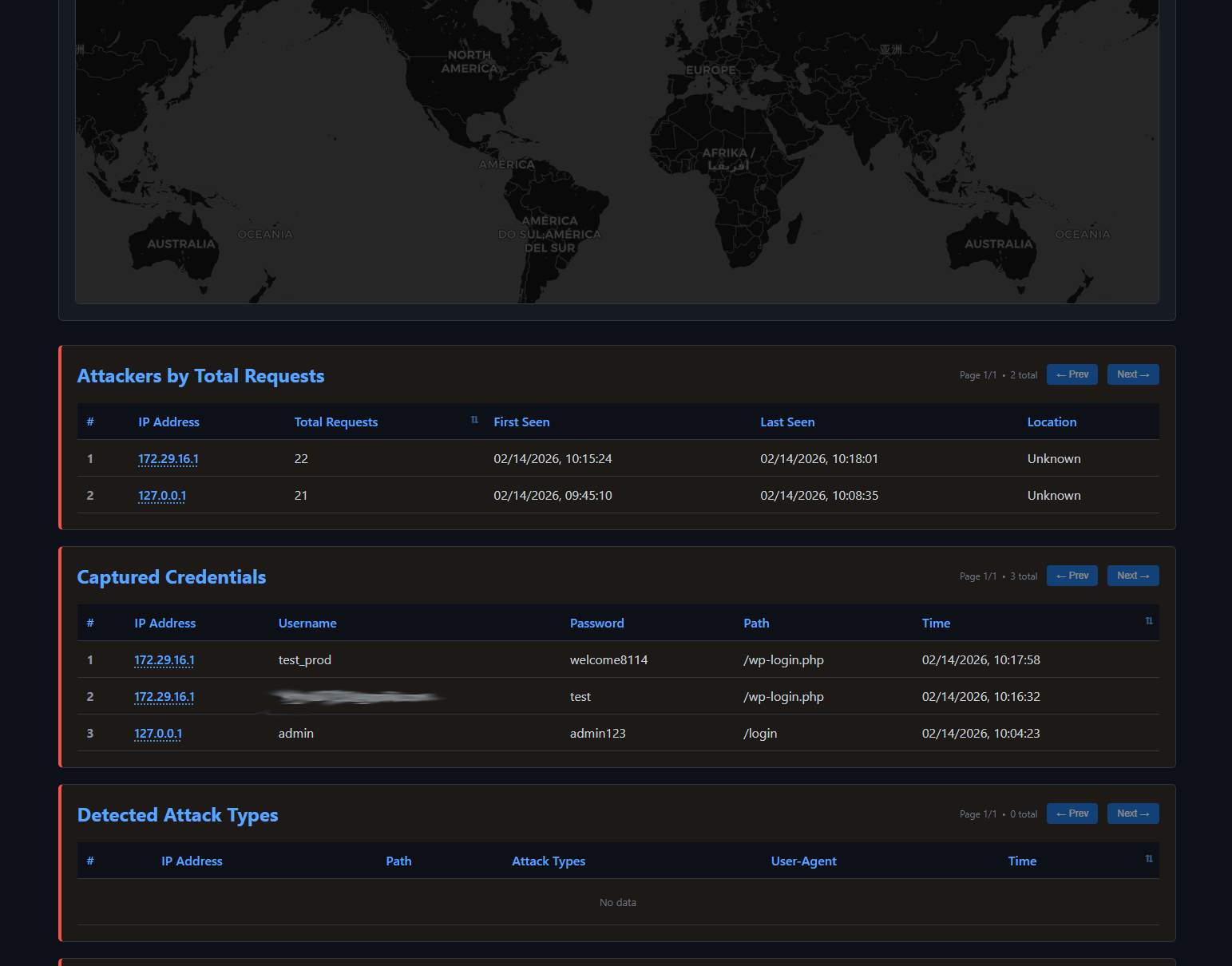

- Dashboard: top IPs, top user-agents, activité récente

- Capture de credentials sur endpoints “pièges”

- Classification des attaques:

sql_injection,xss_attempt,path_traversal,lfi_rfi,xxe_injection - Simulation de trafic via

curl+ script (UA variés, chemins variés) - Accès LAN (téléphone) depuis WSL2 via firewall + portproxy

Livrable

TP complet (étapes + commandes + dépannage WSL2).

Le TP détaille l’installation, la simulation de trafic (UA/paths) et les points de config réseau WSL2.